Python tarfile 模块漏洞可致恶意压缩包引发拒绝服务攻击

转载-侵删

发布时间:2025-07-30 16:58:20

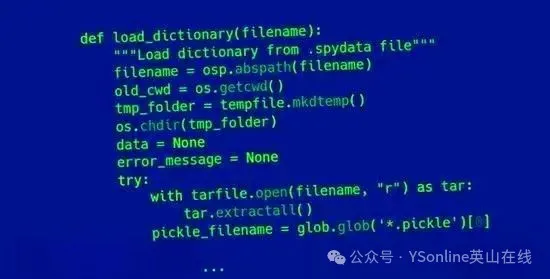

Python安全漏洞揭露 近日,The Hacker News披露,Python的tarfile模块中存在一个自2007年被发现却未修复的安全漏洞,该漏洞可能被利用,影响范围广泛,涵盖人工智能、机器学习、网络开发、媒体处理、安全防护及IT管理等众多领域,多达35万余个开源项目可能因此受到威胁。 该漏洞被编号为CVE-2007-4559,并拥有CVSS评分为6.8。利用此漏洞,攻击者可以通过创建一个特制的tar存档文件,在打开后覆盖目标机器上的任意文件,从而执行任意代码。值得注意的是,该漏洞自2007年8月被发现以来,便一直未能得到妥善解决。 “该漏洞源于tarfile模块中的extract和extractall函数,它允许攻击者通过在TAR档案中文件名中巧妙地添加‘..’序列来覆盖任意文件。Trellix的安全研究员Kasimir Schulz在其文章中进行了详细阐述。 简而言之,利用此漏洞,威胁者能上传恶意tarfile,进而可能逃脱文件被提取时的目录限制,实现代码执行,最终可能夺取对目标设备的控制权。 “在提取来自未知来源的档案之前,务必进行仔细检查,”tarfile的Python文档提醒道。“因为文件可能试图在路径之外创建,例如,使用以‘/’开头的绝对文件名或以两个点‘..’开头的文件名。 Trellix已发布一个名为Creosote的自定义扫描工具,旨在发现易受CVE-2007-4559影响的项目中的漏洞,包括Spyder Python IDE和Polemarch。研究人员警告:“如果不加防范,这个漏洞可能会无意中被添加到全球数十万个开源和闭源项目中,从而形成一个巨大的软件供应链攻击面。 此外,该漏洞也让人联想到近期披露的RARlab的UnRAR工具(CVE-2022-30333)的安全漏洞,同样可能导致远程代码执行。”△ 漏洞背景与影响

△ 漏洞细节与风险

京公网安备11010102000001号

京公网安备11010102000001号